本文共 933 字,大约阅读时间需要 3 分钟。

限定可以使用su的用户

Linux系统中的普通用户可以通过su和sudo命令拥有超级用户权限。

在默认情况下,任何普通用户只要知道超级用户root的密码,都可以通过su - root变成root权限,那么这样就存在一些安全隐患。

我们可以设置仅有属于某个组的用户可以通过su变成root,例如我们限制只有wheel组的用户可以su成root。

例:

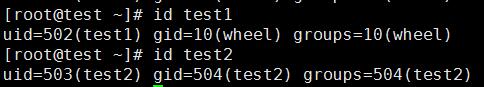

创建两个普通用户,test1,test2 test1的用户组为wheel

useradd test1 -g wheel

useradd test2

编辑vim /etc/pam.d/su文件 在第一行的位置添加如下内容

auth required pam_wheel.so group=wheel

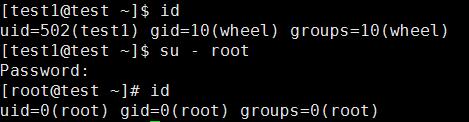

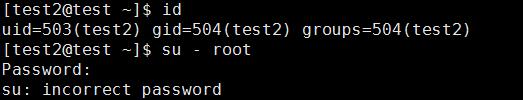

验证普通用户是否能切换root

通过测试可以看出,只有属于wheel组的普通用户才能提权到root,注意这时候root切换到普通用户也是受限制的了。

配置sudo

相对于使用su - root输入root密码的方式拥有root权限,使用sudo更加方便,例如设置wheel组的用户直接sudo成root而不需要密码

执行

visudo

%wheel ALL=(ALL) NOPASSWD: ALL

保存后检查配置是否正确

visudo -c

关键环境变量设置只读

通过设置关键环境变量为只读,可以有效的防止普通用户阶段命令历史,从而可以更有效的审计普通用户行为。

通过在/etc/skel/.bashrc和每个用户的~/.bashrc文件中添加一下选项来配置关键环境变量为只读

readonly HISTFILE

readonly HISTFILESIZE readonly HISTSIZE readonly HISTCMD readonly HISTCONTROL readonly HISTIGNORE

记录日志执行的时间戳

默认情况下history每一行开始的数字表示命令的序列号,这样不利于我们追踪命令是在什么时候执行的,特别是在排除故障或者分析入侵事件需要把操作和事件关联起来的时候

为每一条历史命令增加时间戳的方法:

vim /etc/bashrc

HISTTIMEFORMAT="%Y%m%d %T "

转载地址:http://ilepb.baihongyu.com/